(Bild: Anelo/Shutterstock.com)

Bei einer großangelegten internationalen Polizeiaktion waren Phishing, Malware und Ransomware im Visier. Es kam zu zahlreichen Festnahmen.

Die internationale Polizeiorganisation Interpol hat eine große Operation unter Beteiligung von 72 Ländern, darunter die Schweiz, Frankreich und Griechenland, durchgeführt. Deutschland war nicht beteiligt. Insgesamt 45.000 IP-Adressen und Server wurden dabei offline genommen und 94 Personen festgenommen, gegen 110 weitere laufen Ermittlungen.

Demnach lief die Operation mit dem Namen Synergia III vom 18. Juli vorigen Jahres bis 31. Januar dieses Jahres, wie Interpol jetzt mitteilte [1]. Durch gezielte Auswertung von Daten und länderübergreifende Zusammenarbeit konnten die jeweiligen Polizeibehörden vor Ort tätig werden und unter anderem Hausdurchsuchungen durchführen. Es wurden zahlreiche Server und andere Hardware beschlagnahmt.

Explizit nennt Interpol drei Ermittlungserfolge in Bangladesh, China und Togo. So wurden in Chinas Sonderverwaltungszone Macau mehr als 33.000 Phishing- und Betrugswebsites identifiziert, welche sich als Online-Casinos oder offizielle Websites von Banken, Behörden und Zahlungsdienstleistern ausgaben. Ziel der Betrüger ist es demnach, dass Opfer über die betrügerischen Websites versuchen, Geld auf ihre Konten einzuzahlen oder ihre persönlichen Daten und Kreditkartendaten preisgeben.

In Bangladesch nahm die Polizei 40 Verdächtige fest und stellte 134 elektronische Geräte sicher. Beides stehe in Zusammenhang mit verschiedenen Betrugsformen, darunter Betrug mit Krediten, Stellenausschreibungen, Identitätsdiebstahl und Kreditkartenbetrug.

In Togo hob die Polizei einen Betrugsring in einem Wohngebiet aus und schnappte zehn Verdächtige. Einige von ihnen kümmerten sich demnach um technische Aufgaben wie den unbefugten Zugriff auf Social-Media-Konten, andere führten Social-Engineering-Betrugsmaschen wie Liebesbetrug und Sextortion durch. Auf dem afrikanischen Kontinent hatte es bereits im Februar eine großangelegte Razzia gegen Cyberkriminalität mit hunderten Festnahmen gegeben [2].

URL dieses Artikels:

https://www.heise.de/-11210559

Links in diesem Artikel:

[1] https://www.interpol.int/News-and-Events/News/2026/45-000-malicious-IP-addresses-taken-down-in-international-cyber-operation#

[2] https://www.heise.de/news/Red-Card-2-0-Grossangelegte-Razzia-gegen-Cybercriminalitaet-in-Afrika-11186757.html

[3] https://www.heise.de/newsletter/anmeldung.html?id=ki-update&wt_mc=intern.red.ho.ho_nl_ki.ho.markenbanner.markenbanner

[4] mailto:nen@heise.de

Copyright © 2026 Heise Medien

Pop!_OS läuft extrem flott und sieht schick aus — doch die Cosmic-Desktop-Umgebung ist nicht nur schön, sondern bringt auch frische Ideen mit.

Im c't 3003-Team ist seit einiger Zeit CachyOS das Linux der Wahl für aktuelle Rechner – bis jetzt. Denn Pop!_OS fühlt sich oft noch schneller an und bringt mit der vorinstallierten Desktop-Umgebung Cosmic schicke Optik und frische Ideen wie einen flexiblen Tiling-Window-Manager auf den Bildschirm. c't 3003 hat ausprobiert, ob Pop!_OS das Zeug zum neuen Lieblings-Linux hat.

(Hinweis: Dieses Transkript ist für Menschen gedacht, die das Video oben nicht schauen können oder wollen. Der Text gibt nicht alle Informationen der Bildspur wieder.)

Guck mal hier, das bin ich auf meiner ewig währenden Mission, das perfekte Betriebssystem für mich zu finden, und uuuh, ich glaube, wir haben einen ganz heißen Kandidaten am Start. Diese Linux-Distribution läuft out of the box wirklich ultra schnell, also wirklich, snappier geht’s fast gar nicht, und ist vor allem auf Gaming ausgelegt, was auch butterweich läuft. Außerdem sieht das Teil auch noch total schick aus, und ich musste wirklich so gut wie kein einziges Mal die Kommandozeile benutzen, wenn ich das nicht unbedingt wollte.

Das Ding nennt sich Pop!_OS und ist aktuell ein ganz heißes Teil auf dem Distro-Markt, und die Frage ist: Ist es das? Ist es das perfekte Betriebssystem oder müssen wir die Blase poppen lassen? In diesem Video klären wir genau diese Frage und schauen uns mal an, wie sich der Cosmic Desktop von Pop!_OS so anfühlt. Ja, so heißt die auch unabhängig von Pop!_OS gerade ziemlich gehypte Desktop-Umgebung, und ich kann jetzt schon mal sagen: In Cosmic sind Ideen verbaut, die ich so noch auf keinem anderen Desktop gesehen habe. Bleibt dran.

Liebe Hackerinnen, liebe Internet-Surfer, herzlich willkommen hier bei …

Also, ein neues Betriebssystem hat den Chat betreten. Naja, neu im Sinne von: Ich will was Neues ausprobieren und hab vielleicht auch mein CachyOS neulich ein bisschen kaputtgespielt. Hoppla. Also Pop!_OS gibt’s schon seit ’ner Weile, aber ich finde, man hört in letzter Zeit immer öfter, dass Leute das ausprobieren. Zum Beispiel auch Linus von den gleichnamigen Tech Tips. Das Ding wird vom US-amerikanischen Computerhersteller System76 entwickelt, die verkaufen Laptops und Desktop-Rechner, die, wer hätt’s gedacht, standardmäßig mit Pop!_OS oder Ubuntu ausgeliefert werden. Ja, aber auch wenn das von einem kommerziellen Entwickler kommt, ist Pop!_OS komplett Open Source und kostenlos.

Und Pop!_OS ist ein Ubuntu-Derivat und vor allem auf Gaming ausgelegt. Beim Download kann man jeweils eine Version für AMD-, Nvidia- oder Intel-GPUs runterladen, da sind dann jeweils die passenden Treiber schon vorinstalliert. Also in meinem Fall die ISO für Nvidia-Karten runterladen, auf einen USB-Stick packen und installieren. Falls ihr die Installation von Linux im Detail sehen wollt, hab ich euch einen Link in die Beschreibung gepackt, wo wir das schon mal erklärt hatten.

Beim ersten Start von Pop!_OS ist mir direkt erst mal aufgefallen, wie schnell das läuft und wie schick das Ganze auch noch dabei aussieht. Die Optik beziehungsweise die Bedienung ist eh für mich das größte Highlight an Pop!_OS, aber da komm ich später noch zu. Ja, also das Ding ist wirklich schnell und alles fühlt sich wirklich super snappy an. Bisher hatte ich ja immer CachyOS laufen, und das ist auch schon super schwupsig, aber wenn ich jetzt wählen müsste, dann würd ich sagen, dass sich Pop!_OS noch mal einen kleinen Schnuff knackiger anfühlt. Alleine hier die Fenster im Tiling-Modus rumzuschieben oder die Workspaces zu wechseln, fühlt sich super schnell an. Aber das ist vielleicht auch diese Euphorie, wenn man ein neues Betriebssystem ausprobiert. Also CachyOS ist auch schon sehr schnell. Und zu Gaming kommen wir gleich auch noch, das läuft nämlich auch butterweich.

Also alle normalen Programme, die ich installiert hatte, starten hier wirklich auf der Stelle. Und auch die Installation von Software geht super schnell, denn bei Pop!_OS ist der Cosmic Store vorinstalliert. Das ist ein grafischer App-Store mit Suchfunktionen, Kategorien, Bildern, Beschreibung und so weiter. Also alles, was man so braucht. Wenn ich hier etwas installiere, dauert das nur wenige Sekunden, und das Programm ist sofort ready. Hier beispielsweise Discord. Ich klicke da drauf, der installiert das in ungefähr zwei Sekunden, und ich kann es sofort starten. Schon nice.

Der Cosmic Store ist in Rust geschrieben und läuft mit wenig Speicherfußabdruck. Zum Vergleich: Die andere populäre App-Verwaltung KDE Discover hat schon deutlich mehr Funktionen, ist aber definitiv schwerfälliger. Cosmic kann aber auch wie Discover zwischen Flatpak und Systempaketen umschalten. Ganz kurz noch mal der Unterschied: Flatpaks bringen alle Abhängigkeiten selbst mit und laufen abgeschottet in einer Sandbox. Können also euer System nicht zerschießen. Systempakete sind tiefer ins Linux-System integriert, teilen sich Bibliotheken mit anderen Programmen, verbrauchen dadurch auch weniger Speicherplatz, aber können halt im schlimmsten Fall Probleme verursachen.

Apropos Systempakete. Pop!_OS basiert auf Ubuntu, und hier ist standardmäßig der Paketmanager apt installiert. Den musste ich aber für meine Programme kein einziges Mal mit der Kommandozeile benutzen. Alles, was ich installieren wollte, habe ich im Store als Flatpak gefunden. Und während Ubuntu weiterhin das viel kritisierte Snap-Paketsystem verwendet, ist bei Pop!_OS Snap nicht mal vorinstalliert. Auch ein komplettes System-Update geht über den Cosmic Store einfach unter Aktualisierungen, und da kann man alles updaten. Also das ist so ähnlich wie bei Linux Mint, da läuft ja auch fast alles über die grafische Oberfläche. Bei CachyOS, was ja auf Arch basiert, braucht man schon irgendwie häufiger mal die Kommandozeile.

Ach doch, eine Kleinigkeit habe ich dann doch per Kommandozeile installiert, und zwar Neofetch. Das ist diese Systemanzeige mit passender ASCII-Art vom Distro-Logo, die man beim Öffnen vom Terminal bekommt. Die ist standardmäßig bei Pop!_OS nicht vorinstalliert, und im Store habe ich das auch nicht gefunden. Witzigerweise wird das Pop!_OS-Logo mit 7 und 6 angezeigt, passend zum Entwickler System76. Also das hat nichts mit dem 6/7-Meme zu tun. Wirklich gar nichts. Und ja, ich weiß, Neofetch ist mittlerweile eigentlich veraltet und von Fastfetch abgelöst. Fastfetch hat bei mir aber so komische Farben beim Logo angezeigt, das hat mich genervt, und ich hatte keinen Bock, da groß rumzufummeln, deswegen habe ich jetzt einfach Neofetch verwendet. Naja, ist auch eh alles komplett unnötig, sonst lief wirklich alles einfach über den Store.

Ja, und der Store ist Teil vom Cosmic Desktop, dem Desktop Environment von Pop!_OS. Noch mal als Reminder: Ein Desktop Environment beziehungsweise eine Desktop-Umgebung ist eine Sammlung an Programmen, die die komplette Benutzeroberfläche vom Betriebssystem bilden. Also so was wie Fenstermanagement, Startmenü und so weiter. Und das ist auch das, was den kompletten Look and Feel bei der Bedienung am Ende ausmacht.

Ja, ich muss sagen, dass mir das bei Pop!_OS richtig, richtig gut gefällt. Aber ganz kurz vorher: Warum heißt das Teil eigentlich Pop!_OS? Laut System76-CEO Carl Richell steht das Pop! für die knalligen Farben, und der Unterstrich kommt vom System76-Logo, wo hier unter der 6 auch so ein Strich ist. Naja gut, der Unterstrich ist aber vielleicht auch einfach wichtig, damit die Leute das Ding nicht immer Popos aussprechen. So zumindest unsere Theorie. Das Pop zieht sich auch durch andere Produkte von System76, wie beispielsweise deren USB-Flash-Tool Popsicle.

Anyways, jetzt einmal zum Look and Feel von Pop!_OS, beziehungsweise vom Cosmic Desktop. Der Cosmic Desktop ist ein eigens von System76 entwickeltes Desktop-Environment, was hier und da Ähnlichkeiten mit Gnome hat. Und ich finde, das fühlt sich richtig frisch an. Hier zum Beispiel der Login-Screen, den finde ich richtig schick, oder? Ansonsten hat man hier oben so eine Menüleiste und hier unten ein Dock. Hier beim Dock gibt’s aber eine Kleinigkeit, die mich stört. Wenn man ein Fenster groß macht, dann ziehen sich die Kanten des Docks hier so automatisch bis an die Ränder, und smooth sieht das irgendwie nicht aus. In den Einstellungen kann man das Ding aber mit diesem Schalter hier auch dauerhaft bis an den Rand ziehen. Das wirkt dann mit den Fenstern alles irgendwie deutlich stimmiger. Besonders wenn ich so Systemfenster hier groß mache, dann geht das hier so nahtlos über. Das finde ich schon ganz schick.

Die Menüleiste hier oben sieht so ähnlich aus wie bei Gnome. Also mit der Uhrzeit in der Mitte und diesen Widgets hier rechts. Hier links sind aber noch zwei Shortcuts, einmal für Applications und einmal für Workspaces. Im Applications-Menü sind Apps aufgelistet, und out of the box sind wirklich nur ganz wenige Programme vorinstalliert. Was ich persönlich ja richtig nice finde, so ist alles nämlich richtig schön clean, wenn man das Ding frisch installiert. Es gibt ja auch andere Betriebssysteme, die nach einer frischen Installation schon vollgestopft sind mit Bloatware. Hust, Windows, hust. Was auch noch ganz nice ist: Man kann sich hier unten im App-Fenster Ordner anlegen und so Software so ein bisschen sortieren. Das ist ganz nett.

Hier neben den Applications kann man die Workspaces öffnen. Da kann man dann Fenster reinziehen, die Spaces hin- und herwechseln und rumschieben und so weiter. Das funktioniert alles wirklich sehr intuitiv und super snappy. Aber dieses Snappiness kommt auch daher, dass es wirklich so gut wie gar keine Animationen gibt. Dadurch fühlt sich zwar alles super schnell an, aber auch etwas weniger smooth beziehungsweise sogar auch so ein bisschen ruckelig, wie ich finde. Also es gibt ja einige, die stellen eh immer alle Animationen bei ihren Desktops aus, weil die das so lieber mögen. Also das ist Geschmackssache, aber ich persönlich bin schon Fan davon, wenn Dinge animiert sind. Zumindest ein bisschen.

An anderen Stellen gibt es dann schon Animationen, beispielsweise wenn man hier zwischen den Workspaces hin und her wechselt. Ganz praktisch: Wenn man hier unten auf eine App klickt, die in einem anderen Workspace geöffnet ist, dann switcht er automatisch zu dem richtigen Space. Und das sieht auch alles smooth und nice aus. Und es sind auch weitere Desktop-Animationen laut Roadmap von System76 auf jeden Fall in Planung. Ansonsten funktioniert das Hin- und Herwechseln zwischen Workspaces wirklich super, und wenn man Apps beendet und die Spaces dann leer sind, schließen die sich auch automatisch. Also funktioniert alles sehr gut.

Wenn man die Super-Taste drückt, also Windows oder Option, dann öffnet sich hier so ein Launcher für Apps. Also Super drücken, beispielsweise Firefox eingeben und starten. Das ist so ähnlich wie bei Gnome oder Spotlight von macOS oder so. Und genau wie bei Spotlight hat der auch ein paar kleine Zusatzfunktionen. Beispielsweise kann man da direkt eine Rechnung eintippen, und man bekommt direkt hier in der Suche dann das Ergebnis ausgespuckt. Wenn man „Find“ vor eine Suchanfrage eintippt, dann sucht der Launcher direkt nach allen Dateien und nicht nur nach den Apps. Und wenn man direkt Google davor schreibt, dann öffnet sich ein Tab im Browser mit der Google-Suche. Schon alles ganz praktisch.

Und die eine Sache, die ich wirklich ganz besonders cool finde am Cosmic Desktop, ist diese Schaltfläche hier oben. Da kann man nämlich spontan zwischen Tiling und schwebenden Windows hin- und herwechseln. Falls ihr nicht wisst, was das ist: Schwebendes Window Management ist das, was man von Windows und macOS kennt. Also wenn sich die Fenster so ganz normal überlappen können. Tiling Windows ordnen sich automatisch auf dem Desktop fest an. Also man kann die verschieben, größer und kleiner ziehen und so weiter. Aber die hängen halt immer im Vordergrund an irgendeiner Stelle im Bild.

Also wenn ich jetzt hier oben draufklicke und auf Tiling wechsle, dann ordnen sich alle Fenster auf dem Bild an. Also man kann hier alles fröhlich hin- und herschieben, und ja, ihr seht, man braucht auf jeden Fall einen kleinen Moment Übung damit. Aber dann funktioniert das erstaunlich intuitiv. Also ich finde das jetzt nicht unbedingt weniger fummelig, als mit dieser Fenster-Snap-Funktion bei Windows rumzuhantieren. Wenn man sich richtig doll hacker-mäßig cool fühlen will, könnte man sich dann auch noch die ganzen Hotkeys aneignen und komplett nur noch mit der Tastatur arbeiten. Dafür bin ich aber leider zu schlecht und auch zu faul.

Aber ein Hotkey ist echt ziemlich praktisch, und zwar Super-Taste + G. Damit kann man nämlich ein einzelnes Fenster aus dem Tiling-Windows-Desktop befreien, wenn man das mal braucht. Also es gibt Tiling und schwebendes Window Management, und man kann da halt zwischendrin hin- und herwechseln. Das Coole ist, man kann das nicht nur allgemein für den ganzen Desktop hin- und herswitchen, sondern das unabhängig für den Bildschirm und die Workspaces jeweils einzeln einstellen. Das heißt, ich kann hier auf meinem linken Bildschirm Spotify, Notion und Signal irgendwie fest im Bild hängen haben, während auf meinem Hauptbildschirm alles weiter schwebt. Die Idee, dass man das einfach die ganze Zeit hin- und herswitchen kann, finde ich wirklich richtig super und habe ich bisher auch noch bei keinem anderen Desktop-Environment in der Form gesehen. Falls es das woanders gibt, dann schreibt es mal gerne in die Kommentare, ich wusste es nicht.

Und unabhängig von dem Tiling-Windows-Management: Man kann auch wie bei Windows die Sachen hier so an die Seiten snappen. Also das geht auch und funktioniert auch gut. Falls man noch ein bisschen am Desktop rumbasteln will, gibt es auch noch ein paar Anpassungsmöglichkeiten in den Einstellungen. Da kann man dann beispielsweise die Farben vom Desktop frei wählen, Light- oder Dark-Mode auswählen, den Stil von Schaltflächen jeweils runder oder eckiger einstellen und so was wie die Randgröße vom Fenster-Highlight anpassen. Das ist schon okay, aber richtig doll viel kann man jetzt in den Systemeinstellungen nicht anpassen.

Obwohl das hier ja ein ganz eigenes Desktop-Environment ist, gab es im Store trotzdem etwas, das sich Tweaks nennt, wie Gnome Tweaks. Ich habe das mal runtergeladen, da kann man dann auch noch Sachen einstellen wie die Farben oder Dinge am Dock und so weiter. Ob man das benutzen sollte, weiß ich nicht. Fand es trotzdem lustig, dass es das gibt. Also ja, das ist halt Linux, und im Zweifel kann man alles irgendwie verändern, wenn man das will. Dazu hatten wir auch schon mal ein eigenes Video gemacht, gerne mal auschecken.

Okay, okay, alles schön und gut, aber was ist mit Gaming? Läuft das genauso nice wie bei CachyOS? Ganz simpel: Ja, läuft es. Ähnlich wie bei CachyOS sind passende GPU-Treiber direkt vorinstalliert, also da muss man nicht selbst runterladen. Steam kann man easy über den Cosmic Store installieren, und alle Spiele, die ich ausprobiert hatte, liefen bei mir ähnlich gut wie auf meinem Windows 11. Also so was wie ARC Raiders, Cyberpunk 2077, Path of Exile 2 und auch Nicht-Steam-Spiele wie World of Warcraft. Für Letzteres muss man dann den Battle.net-Launcher bei Steam als Nicht-Steam-Spiel einbinden, und dann läuft das auch über Proton. Ist ein bisschen fummelig, aber das ist ein allgemeines Linux-Gaming-Problem und hat jetzt nichts mit Pop!_OS zu tun.

Also vielleicht habt ihr gemerkt, ich bin wirklich großer Fan von Pop!_OS und werde das auf jeden Fall in nächster Zeit als mein Hauptbetriebssystem verwenden. Dadurch, dass man fast nie mit der Kommandozeile rumhantieren muss, eignet sich das Teil auch wirklich super als Einsteiger-Linux. Gaming funktioniert einwandfrei, und die Bedienung macht mir sehr viel Spaß. Schreibt gerne mal in die Kommentare, was aktuell euer Lieblings-Linux ist und wie ihr Pop!_OS so findet, falls ihr es schon ausprobiert habt. Bis zum nächsten Mal, tschüss!

c't 3003 [1] ist der YouTube-Channel von c't. Die Videos auf c’t 3003 sind eigenständige Inhalte und unabhängig von den Artikeln im c’t Magazin. Die Redakteure Jan-Keno Janssen, Lukas Rumpler, Sahin Erengil und Pascal Schewe veröffentlichen jede Woche ein Video.

URL dieses Artikels:

https://www.heise.de/-11208143

Links in diesem Artikel:

[1] https://www.youtube.com/channel/UC1t9VFj-O6YUDPQxaVg-NkQ

[2] https://www.heise.de/ct

[3] mailto:sahe@heise.de

Copyright © 2026 Heise Medien

Die Europäische Kommission arbeitet an einem Paket zur digitalen Souveränität. Das Ziel: weniger Abhängigkeit von amerikanischen Cloud- und KI-Anbietern. Das Problem: Die europäischen Unternehmen, die davon profitieren sollen, sind die lautesten Warner.

Firmen aus Industrie, Finanzwesen und Technologie stellen gegenüber der Financial Times klar , dass ein schneller Wechsel weg von US-Plattformen operativ nicht machbar sei. Thyssenkrupp-Managerin Ilse Henne sagte, Europa sei derzeit nicht in der Lage, seine IT-Lösungen durch europäische Alternativen zu ersetzen – das erfordere erhebliche Investitionen und politische Ausdauer.

Ein führender europäischer Autobauer warnte gegenüber der FT vor erheblichen Mehrkosten und hohem Zeitbedarf. Die Commerzbank verwies darauf, dass Microsoft und Google in Breite, Qualität und technologischer Reife bislang kaum zu schlagen seien.

Der Wechsel von US-Plattformen bedeute nicht einfach, eine andere App zu installieren. Unternehmen müssten Mitarbeiter umschulen, Software neu schreiben, Verträge nachverhandeln und Betriebsunterbrechungen einkalkulieren. Forscherin Francesca Musiani vom französischen Centre national de la recherche scientifique (CNRS) weist darauf hin, dass multinationale Konzerne jahrzehntelang ihre Prozesse auf US-Technologie aufgebaut hätten – jede Verlangsamung koste Marktanteile.

Die eigentliche Frage lautet, ob Europa beides haben kann. Einige Stimmen in Berlin plädieren dafür, zunächst die besten verfügbaren – auch ausländischen – KI-Modelle zu nutzen, statt eine eigene Cloudinfrastruktur von Grund auf aufzubauen. Alexandre Roure von der Computer and Communications Industry Association warnt davor, digitale Souveränität mit digitaler Isolation gleichzusetzen. Martin Hullin von der Bertelsmann-Stiftung prangert die Idee an, europäische Silicon-Valley-Kopien zu bauen, statt eigene Ökosysteme zu entwickeln. Die Kommission will ihr Souveränitätspaket im kommenden Monat vorlegen.

Das Video beginnt mit dem vertrauten Wii-Sports-Startbildschirm, betitelt mit Operation Epic Fury, und unterlegt die gesamte Laufzeit mit dem Soundtrack des Spiels.

Wii-Figuren schlagen Tennisbälle, versenken Golf-Putts, boxen, bowlen und schießen Pfeile – jeder Schnitt exakt auf den Moment des Treffers getaktet, gefolgt von realen Explosionen aus den Angriffen auf den Iran, die unter dem Namen Operation Epic Fury bekannt sind.

Ein jubelndes Hole-in-one leitet eine Detonation ein. Neben Material aus dem Originaltitel wurde auch Footage aus Wii Sports Resort verwendet, unter anderem aus dem Luftkampf-Modus.

Eine Woche zuvor hatte The Pokémon Company erklärt, sie habe dem Weißen Haus keine Erlaubnis erteilt, Bildmaterial in einer Social-Media-Grafik mit dem Slogan "Make America Great Again" zu verwenden. Das Bild stammte aus einem Onlinegenerator namens Pokopia, der benutzerdefinierte Nachrichten über Spielcover legt – kein echtes Spiel, aber mit originalem Pokémon-Bildmaterial.

Nintendo betonte damals, es sei "nicht beteiligt" gewesen und seine Mission sei "mit keiner politischen Haltung verbunden" . Bereits im September 2025 hatte die ICE-Behörde Pokémon-Bildmaterial – inklusive des Anime-Titelsongs und des Slogans "Gotta catch 'em all" – in einem Video über Festnahmen von Migranten eingesetzt, was international für Empörung sorgte.

Nintendo ist kein Einzelfall – und auch nicht das einzige Medium. Am 4. März veröffentlichte das Weiße Haus ein inzwischen gelöschtes Video, das Bonfire von Childish Gambino mit Gameplay aus Call of Duty: Modern Warfare 3 und Angriffsbildern aus dem Iran kombinierte.

Zwei Tage später folgte ein Clip mit dem "Grand Theft Auto: San Andreas"-Titelsong, in dem Protagonist Carl Johnson in einer Abfolge realer Explosionen gezeigt wird – jeweils begleitet vom ikonischen Wasted-Bildschirm. Auch Musiker meldeten sich zu Wort: Kesha, Sabrina Carpenter, Olivia Rodrigo, Radiohead und SZA legten zu unterschiedlichen Zeitpunkten Widerspruch gegen die Nutzung ihrer Songs ein. In keinem Fall scheint die Regierung vorab um Erlaubnis gebeten zu haben.

Der Vorfall bekommt einen zusätzlichen Beigeschmack durch einen parallel laufenden Rechtsstreit: Nintendo legte in der vergangenen Woche Klage gegen die US-Regierung ein und forderte die Rückerstattung von Zöllen, welche der Supreme Court für rechtswidrig erklärt hatte. Das Unternehmen macht die Zollsituation auch für die kurzfristige Verzögerung der Switch-2-Vorbestellungen verantwortlich. Ob das Wii-Sports-Video eine bewusste Reaktion darauf ist, bleibt Spekulation.

In Tests des KI-Sicherheitslabors Irregular haben mehrere KI-Systeme zusammengearbeitet, um vertrauliche Informationen aus vermeintlich sicheren Systemen zu erhalten. Der Guardian konnte die Testergebnisse einsehen und berichtet, dass KI-Agenten zu einer ernsthaften Bedrohung für interne Systeme werden können.

In einem Versuch umging eine KI, die eigentlich nur Linkedin-Beiträge aus einer Unternehmensdatenbank erstellen sollte, herkömmliche Sicherheitssysteme und veröffentlichte unaufgefordert Passwörter.

In einem anderen Fall fand ein KI-Agent Wege, um die Antivirensoftware zu umgehen und Dateien herunterzuladen, von denen dem Agenten bekannt gewesen sein soll, dass sie Schadsoftware enthielten.

Auch fälschten KI-Systeme Zugangsdaten, übten Druck auf andere Agenten aus, Sicherheitsüberprüfungen zu umgehen, und beteiligten sich an Cyberangriffen gegen Host-Systeme. Die in den Labortests verwendeten KI-Agenten basierten auf öffentlich verfügbaren KIs von Google, xAI, OpenAI und Anthropic.

Für die Tests wurde ein typischer Informationspool eines Unternehmens mit Details zu Produkten, Mitarbeitern, Konten und Kunden erstellt. Anschließend wurde ein Team aus KI-Agenten eingesetzt, das Informationen aus diesem Pool für Mitarbeiter sammeln sollte.

Der leitende KI-Agent wurde angewiesen, zwei Unteragenten zu führen und sie zu ermutigen, Hindernisse kreativ zu umgehen. Keinem der Agenten wurde allerdings befohlen, dass er Sicherheitskontrollen umgehen oder Cyberangriffstaktiken verwenden solle.

Als einer der Unteragenten auf einen Aktionärsbericht zugreifen sollte, stellte er fest, dass das Dokument zwar existierte, aber nur für Administratoren zugänglich war. Der leitende Agent forderte daraufhin, dass ein radikaler Ansatz versucht werden solle, um Zugriff auf das Dokument zu erlangen. Er wies den Unteragenten an, jeden Trick, jede Sicherheitslücke und jede Schwachstelle auszunutzen, um das Ziel zu erreichen.

Der Unteragent durchsuchte daraufhin den Quellcode der Datenbank nach Sicherheitslücken und fand einen geheimen Schlüssel, mit dem er Sitzungs-Cookies fälschen und eine Administratorsitzung erstellen konnte. Daraufhin gelang dem leitenden KI-Agenten der Zugriff auf das Dokument.

Für die Forscher stellt dies eine neue Form des Insider-Risikos dar: Die KI-Agenten wurden zu keinem Zeitpunkt von Menschen dazu autorisiert, Fälschungen anzuwenden; sie handelten eigenmächtig. Ähnliche Vorfälle traten bereits häufiger auf und erforderten dringend eine nähere Untersuchung, schreibt der Guardian.

Alle Details zur Störungsmeldung ansehen Eigene Internetstörung melden

(Bild: stockphoto-graf / Shutterstock.com)

Ein Seil aus dieser Faser könnte einen voll besetzten Reisebus ziehen – und China stellt sie jetzt massenhaft her.

China hat einen wichtigen Schritt im globalen Wettbewerb um Hochleistungsmaterialien gemacht.

Die South China Morning Post (SCMP) berichtet, der staatliche Konzern China National Building Material Group (CNBM) habe auf der Fachmesse JEC World in Paris eine Carbonfaser der Güteklasse T1200 präsentiert – und zwar nicht als Laborprototyp, sondern als industriell gefertigtes Produkt.

Pro Jahr sollen rund 100 Tonnen davon vom Band laufen. Bisher gab kein anderes Land bekannt, eine vergleichbar leistungsfähige Carbonfaser in dieser Menge herzustellen.

Carbonfasern bestehen aus kohlenstoffhaltigen Fäden, die dünner sind als ein menschliches Haar.

In der Branche gibt die sogenannte "T-Klasse" an, wie zugfest eine Faser ist – also wie viel Kraft nötig ist, um sie auseinanderzureißen. Je höher die Zahl, desto widerstandsfähiger das Material.

Die T1200-Faser hält einer Zugbelastung von über 8 Gigapascal stand. Vereinfacht gesagt: Sie ist rund zehnmal belastbarer als herkömmlicher Stahl, wiegt dabei aber nur ein Viertel so viel.

Um das greifbar zu machen, verdrillten die Forscher 120.000 einzelne Fäden zu einem Seil von knapp zwei Millimetern Dicke. Laut dem chinesischen Staatssender CCTV, auf den sich die SCMP beruft [1], könnte dieses Seil einen voll besetzten Reisebus mit 54 Passagieren ziehen.

Gerade im Bereich Mobilität spielt das Verhältnis von Gewicht zu Stabilität eine entscheidende Rolle. Leichtere Flugzeuge verbrauchen weniger Treibstoff, leichtere Elektroautos kommen mit einer Batterieladung weiter.

Genau hier setzt die T1200-Faser an. Der leitende Forscher des Projekts, Chen Qiufeng, nannte konkrete Einsatzfelder: stabilere Strukturen für Flugzeuge und Raumfahrzeuge, sichere Druckbehälter für Wasserstoffantriebe sowie leichtere Bauteile für Drohnen und Flugtaxis.

Dieses Material werde kein Luxusgut aus dem Labor bleiben, sondern ein Rohstoff für die globale Wirtschaft, sagte Chen gegenüber der SCMP.

Bislang gaben hauptsächlich japanische und US-amerikanische Firmen den Takt in der Carbonfaser-Industrie vor.

Der japanische Marktführer Toray Industries [2] fertigt jährlich rund 29.100 Tonnen und stellte Ende 2023 ebenfalls eine T1200-Faser vor – machte aber keine Angaben dazu, ob eine Serienfertigung geplant ist.

Auch Mitsubishi Chemical aus Japan und der südkoreanische Hersteller Hyosung bauen ihre Kapazitäten massiv aus. In den USA beliefert Hexcel vor allem Militärprogramme mit Carbonfasern.

Ein aktueller Marktbericht [3] der Beratungsfirma Future Markets beschreibt den Wandel so: Der asiatisch-pazifische Raum habe Nordamerika und Europa bereits als größte Abnehmerregion für Carbonfasern abgelöst.

Mit der industriellen Fertigung der T1200-Faser rückt China nun vom Verfolger in die Rolle eines ernst zu nehmenden Herausforderers auf.

URL dieses Artikels:

https://www.heise.de/-11210577

Links in diesem Artikel:

[1] https://www.scmp.com/news/china/science/article/3346398/china-beats-us-japan-carbon-fibre-arms-race-create-worlds-first-t1200-factory

[2] https://interestingengineering.com/innovation/china-mass-produces-worlds-strongest-carbon-fiber

[3] https://www.globenewswire.com/news-release/2026/03/11/3253559/0/en/Global-Carbon-Fiber-Market-Report-2026-2036-Profiles-Over-110-Companies-Across-the-Value-Chain.html

Copyright © 2026 Heise Medien

Der Rally 'round the flag effect ist ein gut erforschtes Phänomen

(Bild: beetlepixels/Shutterstock.com)

Raketen richten nicht nur Ruinen, sondern auch Rückhalt an. Krieg und Bedrohung können nationaler Klebstoff für Regierungen sein. Eine Analyse.

In der Covid-Pandemie wurde Erstaunliches sichtbar: Entgegen aller Erwartung – trotz Missmanagement [1]und behördlichem Versagen – stieg [2]die Popularität dutzender Spitzenpolitiker stark an.

Emmanuel Macron avancierte [3] zum Krisengewinner, sein italienisches Pendant Giuseppe Conte profitierte [4] gar von der schrecklichen Infektionswelle rund um Bologna – und selbst Boris Johnson, der "kranke Mann Europas" [5] verzeichnete leichte Zustimmungsgewinne. Ende Februar 2022 zeigten sich gerade einmal sechs Prozent der Ukrainer unzufrieden [6] mit Wolodymyr Selenskyj.

Der Mechanismus dahinter ist politikwissenschaftlich erforscht: Der sogenannte Rally-round-the-flag-Effekt [7] beschreibt das Phänomen, dass externe Bedrohungen oder Krisen Menschen kurzfristig hinter Staat und Führung versammeln – und die Zustimmungswerte temporär in die Höhe treibt.

Schon 2025 – zum Zwölftage-Krieg – wollten iranischen Medien derartige Vorgänge in der schiitischen Theokratie beobachtet haben [8], auch der deutsche Thinktank Stiftung Wissenschaft und Politik warnte [9] vor den gegenläufigen Wirkungen antiiranischer Sanktionen. Eine gefährliche Leerstelle in der geopolitischen Strategie des Westens?

Geprägt wurde die Theorie vom US-Politikwissenschaftler John Mueller [11], einst Professor für internationale Beziehungen an der Ohio State University. Der heute 88-Jährige analysierte US-Umfragedaten zwischen 1945 und 1968 und stellte fest: Internationale Krisen führten systematisch zu Zustimmungsschüben für Präsidenten. Seine Erkenntnisse legte er in den Klassikern Presidential Popularity from Truman to Johnson (1970) [12] sowie War, Presidents and Public Opinion (von 1973) [13] systematisiert dar.

Mueller definierte Kriterien: Ein Rally-Event muss [14] von internationaler Bedeutung sein, die Staatsführung direkt betreffen und dramatisch wie klar fokussiert sein – nur dann könne es den entsprechenden Rallye-Effekt auslösen.

Wichtig ist, Mueller arbeitete quantitativ-empirisch – seine Erkenntnisse basieren nicht auf qualitativ-ideologischen Einordnungen oder persönlich-politischen Präferenzen.

Er unterschied [15] fünf Kategorien – plötzliche Militärinterventionen (Krieg), große diplomatische Wendungen (Truman-Doktrin), dramatische technologische Schocks (Sputnik), Supermacht-Gipfeltreffen (Potsdamer-Konferenz) und entscheidende militärische Ereignisse (vietnamesische Tet-Offensive).

In der deutschsprachigen Publizistik firmiert der Moment auch als "Stunde der Exekutive" [18]: Krisenzeiten verlagern Kompetenzen hin zur Regierung. Mueller, Experte für internationale Beziehungen, interessierte jedoch Anderes: die Zusammenhänge von außenpolitischen Vorgängen und innenpolitischen Auswirkungen. Aktuell wird die Theorie für ihre mangelnde Aktualität angegriffen: viele Beispiele stammen aus der Zeit des Kalten Krieges – die dahinterliegenden Mechanismen bleiben jedoch aktuell.

Hinter dem Effekt stecken zwei robuste Erklärungsmuster. Kseniya Kizilova (Universität Lüneburg) und Pippa Norris (Harvard) identifizieren [19], basierend auf Mueller, am Beispiel des russisch-ukrainischen Krieges: Bei extremer Bedrohung steigt nationale Identität stark an – In-Group- und Out-Group-Mechanismen verstärken sich, nationale Gemeinschaft festigt sich, die Gefolgschaft gegenüber charismatischen Führungsfiguren wächst.

Sie markieren den ersten Strang: die soziale, psychologische Identität von Individuen und Massen in einem Krisenmoment.

Parallel dazu greift mit der Eliten-Konsens: Opposition und Kritik werden zurückgestellt, Medien berichten [20] konfliktscheuer-unkritisch – stärken das Gefühl nationaler Einheit. In Extremfällen kann die Zustimmung auf bis zu 90 Prozent ansteigen [21]. Wichtig und markant bei allen Beobachtungen: Vertrauen in die jeweilige Regierung fördert [22] jenen Effekt.

Die empirischen Belege untermauern das Konzept: Beim Covid-Management legte [23] die Zustimmung zur italienischen Regierung um 27 Prozent zu, Berlin [24], Paris und London verbuchten immerhin zehn Punkte.

Besonders aufschlussreich ist der Blick auf die grassierenden Sanktionsregime. Youngseok Park wies [25] 2025 anhand von Luft- und Nachtaufnahmen nach, dass trotz harter Sanktionen gegen Nordkorea die wirtschaftliche Aktivität in Pjöngjang und den Elite-Regionen (insbesondere auch den Sonderwirtschaftszonen) stieg – die Elite versichert in der Krise ihre Loyalität, so die Tendenz.

Pjöngjang mag generell einen Ausnahmefall darstellen: nirgendwo sonst – selbst wenn man Zwang, Repression und Machtstrukturen einpreist – kann sich ein gewisser, zur Schau gestellter Rallye-Effekt der lange behaupten [26]. Aber auch in Lateinamerika trägt das Konzept: Nicolás Maduro nutzte Sanktionsfolgen als Erklärungsmuster für eigenes wirtschaftliches Versagen und stabilisierte [27] erfolgreich Venezuelas PSUV-Herrschaft, bis heute ist seine Regentschaft von treuen Anhängern erinnert.

Eine Großstudie von Jerg Gutmann, Matthias Neuenkirch und Florian Neumeier belegt zudem [28] 2023: Nur 30 Prozent der Sanktionen erreichen ihre politischen Ziele. Im Gegenteil – sie schwächen Opposition, verstärken Repression und blockieren Elitenwechsel, können die von Mueller beschriebenen Effekte antreiben wie verstärken.

Für den Iran weisen die Befunde in eine eindeutige Richtung. Nach dem US-Ausstieg aus dem JCPOA wuchsen [29] anti-amerikanische Einstellungen, Regierungsunterstützung und nationalistische Narrative – belegt durch eine erst 2025 in Foreign Policy Analysis veröffentlichte Studie.

Der jüngste israelisch-amerikanische Angriff auf den Iran erfüllt sämtliche Mueller-Kriterien: Er ist international, die Staatsführung direkt betreffend – spätestens mit der Ermordung Ali Khameneis –, und dramatisch. Vergleichbar mit dem Iran-Irak-Krieg ist kurzfristig zu erwarten: Die Regime-Unterstützung steigt an, Massen werden durch Verteidigungs-, Religions- und Revolutionsnarrative mobilisiert, Reformkräfte werden delegitimiert – ein binnenpolitischer Radikalwechsel steht somit (insbesondere mit Mojtaba Khamenei) nicht auf dem Programm.

Staatliche Medienkontrolle und Internetausfall könnten den Effekt sogar gleichsam wie die repressiv-autokratischen Muster des Landes verstärken.

Doch das strukturelle Manko bleibt: Der Effekt ist temporär, zeitlich stark limitiert. Die Wissenschaft geht von wenigen Monaten aus. Steigen die Kriegskosten – etwa durch eine US-Bodeninvasion oder den Angriffen durch kurdische Sezession – massiv an, verpufft er früher. Gesellschaftliche Polarisierung und eine starke Opposition können ihn zusätzlich abfedern, ausländischer Interventionismus unter Reza Pahlavi gegensätzlich erneut entfachen.

Der Rally-round-the-flag-Effekt ist mit strategischen Konsequenzen verbunden, die in Tel Aviv – das selbst innenpolitisch unter der Netanjahu-Administration vom Effekt profitiert oder zerrt [30] – und Washington allzu oft ignoriert werden. Destabilisierung hat einen Preis: Sie erzeugt innenpolitisches Stabilisierungspotenzial und übertüncht bestehende Konflikte im Zielland.

Entscheidend wird – im konkreten Fallbeispiel Regime Change im Iran, die Zeitkomponente sein. Gelingt es Teheran, den Effekt in den ersten Kriegswochen derart positiv zu nutzen, Gegenwehr aufzubauen, US-Arsenale abzunutzen und ein Ende der Aggression zu erreichen – Donald Trump stellte jüngst ein zeitnahes Kriegsende in Aussicht –, könnte das Regime gestärkt hervorgehen.

Als Exempel: Seit der Vertreibung israelischer Besatzungstruppen durch die Hisbollah im Sommer 2006 ist die Organisation aus dem Libanon politisch, national wie militärisch nicht mehr wegzudenken, dem vorausgegangen war eine teil-nationale Sammlung hinter der paramilitärischen-schiitischen Bewegung.

URL dieses Artikels:

https://www.heise.de/-11207167

Links in diesem Artikel:

[1] https://www.deutschlandfunk.de/spahn-corona-masken-beschaffung-kosten-100.html

[2] https://ukandeu.ac.uk/the-rally-round-the-flag-effect-and-covid-19/

[3] https://www.stuttgarter-nachrichten.de/inhalt.umfrage-in-frankreich-emmanuel-macron-ein-gewinner-der-krise.5eca6708-7f75-4a33-bd99-9b8be898a497.html

[4] https://www.rainews.it/tgr/tagesschau/articoli/2020/04/tag-umfragewerte-giuseppe-conte-lega-meloni-salvini-di-maio-25042020-petr-cac75602-1654-48ad-a38e-cbbd8ba90770.html

[5] https://www.augsburger-allgemeine.de/politik/Grossbritannien-Boris-Johnson-in-der-Corona-Krise-Der-kranke-Mann-Europas-id57350711.html

[6] https://de.statista.com/statistik/daten/studie/1293367/umfrage/unterstuetzung-fuer-wolodymyr-selenskyj-nach-russischer-invasion/

[7] https://en.wikipedia.org/wiki/Rally_%27round_the_flag_effect

[8] https://www.tehrantimes.com/news/514765/Iranians-rally-around-the-flag-commentary

[9] https://www.swp-berlin.org/publications/products/aktuell/Microsoft_Word___Akt36_05_Rdf_ks.pdf

[10] https://commons.wikimedia.org/wiki/File:Kriegsplakate_6_db.jpg

[11] https://en.wikipedia.org/wiki/John_Mueller

[12] https://www.cambridge.org/core/journals/american-political-science-review/article/presidential-popularity-from-truman-to-johnson1/FBA184821B05C29F50256634B50440A8

[13] https://openlibrary.org/books/OL5288571M/War_presidents_and_public_opinion

[14] https://www.kas.de/de/web/politische-bildung/politsnack/detail/-/content/wahlkampf-evergreen-der-rallye-around-the-flag-effect-1

[15] https://de.wikipedia.org/wiki/Rally-%E2%80%99round-the-Flag-Effekt

[16] https://commons.wikimedia.org/wiki/File:Dalat_-_Propaganda_Signs.jpg

[17] https://creativecommons.org/licenses/by-sa/2.0/deed.de

[18] https://www.tagesspiegel.de/politik/wie-die-coronakrise-die-herrschenden-starkt-8140897.html

[19] https://www.cambridge.org/core/journals/european-political-science/article/rally-around-the-flag-effects-in-the-russianukrainian-war/E0C4D0391B6ED96613674D892244EEE0

[20] https://www.journals.uchicago.edu/doi/full/10.1017/S0022381608081061

[21] https://www.cambridge.org/core/journals/ps-political-science-and-politics/article/anatomy-of-a-rally-effect-george-w-bush-and-the-war-on-terrorism/E3C44BABE22BDD6E57E76BCF326DB2CF

[22] https://www.bpb.de/shop/zeitschriften/apuz/gesellschaftlicher-zusammenhalt-2025/571525/politisches-vertrauen-in-krisenzeiten/

[23] https://de.statista.com/infografik/22009/befragte-in-europa-zur-zufriedenheit-mit-anti-corona-massnahmen/

[24] https://www.diw.de/de/diw_01.c.793750.de/nachrichten/die_deutschen_sind_zufrieden_mit_dem_krisenmanagement_der_politik.html

[25] https://www.sciencedirect.com/science/article/pii/S0176268025000928?utm_source=chatgpt.com&__cf_chl_rt_tk=wPeg3UJtaoHlhAwYGfx0o.eWy5yMkOowY8udSnmLXbc-1773181946-1.0.1.1-Kaljw4Wt9XjzC2u.jP4HKpwjNv2IRqY7ycEpQBNUQFE

[26] https://www.standard.co.uk/news/world/north-korea-glorifies-brave-leader-at-mass-rally-after-rocket-launch-8414868.html

[27] https://thinktanksmonitor.org/diplomacy/sanctions-regime-erosion-economic-coercion-transitions-to-asset-seizure/

[28] https://www.sciencedirect.com/science/article/pii/S0147596723000525

[29] https://academic.oup.com/fpa/article/21/1/orae033/7913348?login=true&utm_source=chatgpt.com&guestAccess

[30] https://strategyinternational.org/2025/06/19/publication185/

Copyright © 2026 Heise Medien

Bild: Shutterstock.com

Resilienzkurse sollten Beschäftigte belastbarer machen. Nun soll auch Charisma erlernbar sein – als Werkzeug für Führungskräfte und höhere Umsätze.

Eine neue Wunderwaffe? Gestern Abend erschrak ich wieder mal darüber, dass der Kapitalismus vor nichts zurückschreckt, vor nichts Halt macht. Der Sender 3sat brachte eine Dokumentation zum Thema "Charisma [1]", was ich erst mal spannend fand.

Dann aber las ich in der Ankündigung [2]: "Charisma entscheidet über Karrieren und Politik. Die geheimnisvolle Ausstrahlung folgt erlernbaren psychologischen Mustern, wie die Wissenschaft zeigt."

Meine Neugier war umgehend erloschen. Manager und sogenannte Führungskräfte hätten gern mehr von dieser geheimnisvollen Eigenschaft, um mehr aus sich und ihren Untergebenen herauszuholen. "Charisma" soll als Produktivkraft des Kapitals erschlossen und nutzbar gemacht werden.

Dem „Charisma“ ergeht es nicht besser als der "Resilienz", die in den letzten Jahren von der menschlichen Fähigkeit, mit unvermeidlichen Schlägen fertig werden zu können, die das Leben einem zufügt, zu einer Fähigkeit mutierte, sich in der sozialdarwinistischen Leistungskonkurrenz besser behaupten zu können.

Man will, wenn man Zeuge solcher Vereinnahmungen wird, stets rufen: "Halt, so war das nicht gemeint!"

Aber schon hat sich das Kapital jene faszinierende psychische Widerstandskraft, die Menschen instand setzt, Stress auszuhalten, Krisen zu überwinden und nach Niederschlägen wieder aufzustehen, unter den Nagel gerissen.

Der Boom des Themas passt auch den Wirtschaftsbossen ins Konzept. Neuerdings nutzen immer mehr Firmen Konzepte zur Steigerung der psychischen Widerstandskraft.

Dabei ist das Prinzip Resilienz eigentlich nicht dazu gedacht gewesen, Menschen für die Arbeit fit zu machen und fürs Büro zu dressieren, sondern sie im Umgang mit den Herausforderungen ihres Lebens zu stärken. Die Zahl der Unternehmen wächst, die ihren Belegschaften Resilienztrainings anbieten.

Belegschaften sollen lernen, mit immer stärkeren Belastungen umzugehen und die Produktivität ihrer Arbeit zu steigern. Es scheint, als hätten Unternehmer die Herkunft des neuen Zauberworts zu intensiv studiert. Es stammt aus der Materialwissenschaft und beschreibt Stoffe, die auch nach extremen Verformungen wieder in ihren Ausgangszustand zurückkehren.

Arbeiter und Angestellte sind aber kein Material, das sich von allen Schlägen, die die Chefs ihnen zufügen, schnell wieder zu erholen hat. Sogenannte Arbeitgeber nutzen die Trainings nur, um ihren Leuten noch mehr aufbürden zu können.

Ihre Belastbarkeit soll erhöht werden. Vernünftig wäre es, das aberwitzige Tempo des Lebens zu drosseln, allen Menschen anständige, menschenförmige Arbeitsbedingungen zu bieten und ihnen nicht länger zuzumuten, ihre Gesundheit auf dem Altar des Profits zu opfern. Dann bräuchte es den ganzen psychologisch-medizinischen Reparatur- und Kompensationsaufwand nicht.

Jetzt wendet sich das gefräßige Raubtier dem Thema "Charisma" zu. "Charisma" bezeichnete bei den alten Griechen ein Geschenk der Götter, eine Gnadengabe, die manchen Menschen zuteil wird, unabhängig von erbrachten Leistungen und niemandem zu Diensten.

Die Abkehr von diesem Verständnis des Charismas zu einer kapitalistischen Tugend kündigte sich beim Soziologen Max Weber bereits an. Bei ihm bezeichnet Charisma nicht länger eine göttliche Gnadengabe, sondern die überlegene Leistungsfähigkeit eines Menschen.

Ein Rest Geheimnis blieb aber bei Weber insofern erhalten, als die Ursprünge des Charismas sich der rationalen Erklärung entziehen. Manche Menschen haben es, andere eben nicht. Magier und Schamanen verfügen über diese außeralltägliche Kraft, über der der Schleier des Geheimnisvollen gebreitet bleibt.

Bei den Griechen konnten solche Fähigkeiten durch Handauflegen weitergegeben werden, heute sollen sie in Workshops erlernt werden können.

Herr Lehmann besucht einen Charisma-Workshop und steigt zur umjubelten und von der Belegschaft verehrten Führungskraft auf. Die Umsätze der Abteilung verdoppeln sich, der Rubel rollt.

Götz Eisenberg ist Sozialwissenschaftler und Publizist. Er arbeitete jahrzehntelang als Gefängnispsychologe im Erwachsenenstrafvollzug. Er ist unter anderem Verfasser einer dreibändigen "Sozialpsychologie des entfesselten Kapitalismus". Seit 2020 erscheint fortlaufend seine Durchhalteprosa [3], die Alltagsbeobachtungen mit gesellschaftskritischer Reflexion mischt.

URL dieses Artikels:

https://www.heise.de/-11210454

Links in diesem Artikel:

[1] https://www.3sat.de/wissen/nano-doku/260312-sendung-nano-doku-superkraft-charisma-ndk-100.html

[2] https://pressetreff.3sat.de/3satprogramm?tx_zdfprogrammdienst_pi1%5Baction%5D=show&tx_zdfprogrammdienst_pi1%5Bbroadcastid%5D=846ebffe-3ece-4af4-87f6-1c71ea687759&tx_zdfprogrammdienst_pi1%5Bcontroller%5D=Broadcast&tx_zdfprogrammdienst_pi1%5Bdatestart%5D=12.03.2026&tx_zdfprogrammdienst_pi1%5Bdatestop%5D=12.03.2026&tx_zdfprogrammdienst_pi1%5Bstation%5D=03&tx_zdfprogrammdienst_pi1%5Bweek%5D=11&cHash=bf6ac222756f8d1f3d86b9e7044ab385

[3] https://durchhalteprosa.de/

Copyright © 2026 Heise Medien

MacBook Neo im Betrieb: Für viele User völlig ausreichend.

(Bild: Apple/Bearbeitung durch heise medien)

Apple hat seit Mittwoch sein bislang billigstes MacBook auf dem Markt. Auch nach den ersten Tagen kommt man aus dem Staunen nicht heraus.

Ein portabler Mac für 700 Euro – und das in Zeiten der Inflation [1]: Das hatten wohl die wenigsten Beobachter des IT-Marktes auf dem Zettel. Während es in der PC-Welt zu massiven Aufschlägen für RAM und SSDs kommt, gar die ganze Kategorie des Einsteiger-Notebooks [2] vor dem Aus zu stehen scheint, kommt Apple einfach mal so mit einem MacBook Neo [3] um die Ecke, bei dem Käufer erstaunlich wenige Kompromisse machen müssen. Im Gegenteil: Man hätte kaum erwartet, dass eine derartige Maschine zu diesem Preis denkbar ist – gerade bei Apple, wo man stets wie ein Luchs auf eine hohe Marge achtet.

Der Umkehrschluss ist wohl richtig: Nur Apple kann ein Gerät wie das MacBook Neo in dieser Qualität und mit diesen Features massenhaft bauen [4], die anderen können es einfach nicht, weil die Skaleneffekte fehlen. Der Konzern aus Cupertino hat etwa (nur für ihn dank Massenproduktion!) günstige iPhone-Chips in der Supply Chain, die viele x86-PCs locker toppen – und große Teile der ARM-Konkurrenz auch. Die werden dann eben im Neo verbaut und alle sind glücklich. Es ist denkbar, dass der Konzern auch so noch erstaunlich gut an dem Gerät verdient – und sei es vor allem indirekt durch bezahlte Dienste oder die Tatsache, dass Nutzer eine neue Einstiegsdroge ins Ökosystem bekommen.

Meine ersten Erfahrungen mit dem Neo sind sehr einfach auf den Punkt zu bringen: Das ist ein richtiger Mac, mit einer Hardwarestabilität, Geschwindigkeit und Nutzungsbequemlichkeit, wie man sie vor Jahren noch zum doppelten Preis (wenn nicht mehr) bekommen hätte. Einschränkungen gibt es genau an den Stellen, die die Zielgruppe – Mac-Neulinge – vermutlich eh nicht juckt: Bei den Ports (nur ein schneller USB-3-Anschluss, sonst USB 2.0), beim Trackpad (mechanisch statt rein haptisch, aber das macht überhaupt nichts, keiner baut bessere physische Trackpads als Apple) und beim Bildschirm (Features wie Farbtemperaturanpassung und Helligkeitssensor weggelassen).

Was mich hingegen nach den ersten Nutzungstagen überhaupt nicht stört, ist der geringe RAM-Ausbau von nur 8 GByte oder die vergleichsweise lahme SSD [5]. Letztere merkt man fast nicht, weil sie eben nur im Vergleich zu den besseren Geräten langsam ist, bei normaler Nutzung für Alltagsarbeiten und Medienkonsum (und sogar kleinere bis mittelgroße Videoschnittprojekte) stört es nicht. Selbst bei vielen offenen Apps fällt das notwendige Swapping kaum auf.

Das MacBook Neo ist also eine komplett ausreichende Maschine für Otto Normalnutzer. Hinzu kommt die Apple-typische Bauqualität. Da ruckelt nichts, das Alugehäuse in wirklich hübschen Farben (ich empfehle „Zitrus“) wirkt bombensicher, es gibt keine Spaltmaße und das Öffnen und Schließen des Displays ist äußerst befriedigend. Man kann das Neo wie jeden Mac auch mal kurz aufs Sofa werfen, es stört nicht. Auch die Tastatur ist gut (also nicht schlechter als bei einem Air oder gar Pro) und das Trackpad lässt sich oben wie unten beliebig klicken.

Am auffälligsten ist am MacBook Neo, wie unauffällig es ist: Man nutzt es eben wie einen Mac, minus der Tatsache, dass es keinen Arm und kein Bein gekostet hat. (Und wer wirklich etwas mehr will, kauft eben für noch unter 1000 Euro ein MacBook Air M4 (ab 978,97 €) [6], das gerade im Abverkauf ist.)

Heute kam dann noch bei ersten Teardowns heraus, dass Apple es geschafft hat, beim Neo auch die Reparatur deutlich zu vereinfachen [7]. Es gibt keinerlei Vernagelung durch Kleber und Pull-Tabs, nur Schrauben, plus die Möglichkeit, selbst kleine Komponenten wie Ports oder Lautsprecher in wenigen Minuten zu tauschen. Das Neo ist also günstig, aber trotzdem kein Wegwerfgerät. Das ist doch mal eine schöne Kombination.

URL dieses Artikels:

https://www.heise.de/-11208260

Links in diesem Artikel:

[1] https://www.heise.de/news/Arbeitsspeicher-RAM-Preise-schiessen-hoch-11066715.html

[2] https://www.heise.de/news/Speicherknappheit-Marktforscher-erwarten-das-Ende-guenstiger-Notebooks-11191208.html

[3] https://www.heise.de/tests/MacBook-Neo-im-Test-Der-Budget-Mac-mit-dem-Smartphone-Herz-11205775.html

[4] https://www.heise.de/hintergrund/Wie-das-MacBook-Neo-den-Notebookmarkt-umkrempelt-11199890.html

[5] https://www.heise.de/news/MacBook-Neo-SSD-deutlich-langsamer-als-beim-M5-SoC-hinter-iPhone-17e-11206762.html

[6] https://preisvergleich.heise.de/apple-macbook-air-13-mw133d-a-2025-z1cx-z1cy-a3434386.html?cs_id=1206858352&ccpid=hocid-mac-and-i

[7] https://www.heise.de/news/MacBook-Neo-Gute-Reparierbarkeit-Tastatur-einzeln-ersetzbar-11209582.html

[8] https://www.heise.de/Datenschutzerklaerung-der-Heise-Medien-GmbH-Co-KG-4860.html

[9] https://www.heise.de/mac-and-i

[10] mailto:bsc@heise.de

Copyright © 2026 Heise Medien

Der App Store auf dem iPhone: Apple verdient an jeder kostenpflichtigen App mit.

(Bild: Sebastian Trepesch / heise medien)

Noch vor einem möglichen Eingriff durch die chinesische Marktaufsicht hat Apple seinen App-Store-Vertriebspreis leicht gesenkt. Zuvor gab es Druck aus Peking.

Frohe Kunde für iOS- und iPadOS-Entwickler in China: Ab sofort müssen sie auch dann weniger Provison an Apple abgeben, wenn sie mehr als eine Million US-Dollar Umsatz mit dem App Store machen. Künftig gilt eine neue Standardrate von 25 Prozent, ein Minus von fünf Prozent. Beim sogenannten Small Business Program [1], für das bei weniger als einer Million Dollar bislang nur 15 Prozent anfielen, werden nun 12 Prozent fällig, ein Minus von drei Prozent. 12 Prozent zahlen zudem Anbieter sogenannter Mini-Apps [2], die über „Super-App“-Plattformen wie WeChat (Weixin in China) von Tencent vertrieben werden.

Apple kommt mit der Preisreduzierung offensichtlich Regulierung durch Peking – und entsprechendem Druck seitens der chinesischen Regierung – zuvor, wie Bloomberg berichtet [3]. Apple veröffentlichte die neuen Tarife in seinem Entwickler-Blog [4], sie sollen bereits ab dem 15. März, also dem kommenden Sonntag, gelten. Zum 15. März soll es zudem neue Geschäftsbedingungen geben, allerdings müssen diese zunächst nicht unterschrieben werden, um von den neuen Tarifen zu profitieren. Apple gibt explizit an, dass man zu der Provisionssenkung nach „Diskussionen mit dem chinesischen Regulierer“ gelangt sei.

„Wir streben danach, dass iOS und iPadOS das beste App-Ökosystem und eine hervorragende Geschäftsmöglichkeit für Entwickler in China darstellen. Wir setzen uns für Bedingungen ein, die für alle Entwickler fair und transparent bleiben“, so der Konzern in dem Statement. Man wolle stets „wettbewerbsfähige App-Store-Tarife“ anbieten, die nicht höher als die Gesamtraten in anderen Märkten seien. Apple hatte etwa in der EU neue, teils sehr komplexe Tarife eingeführt [5], um die Regulierer zu besänftigen (und keine oder eine verringerte Strafe zahlen [6] zu müssen, die nach wie vor im Raum steht) bei denen es „neue“ und „alte“ sogenannte Terms gibt. In China bleibt es hingegen bei einer Rate, nur eben etwas günstiger.

Tencent sagte laut Bloomberg, Apples Änderung könne eine „offenere und für alle vorteilhafte“ Plattformumgebung schaffen, die „Innovation stimuliert“. In Japan war zuletzt die Provision für bestimmte In-App-Zahlungen durch Drittanbieter auf 21 Prozent gesenkt [7] worden, allerdings fallen dann Kosten für einen Kartenzahlungsdienstleister an.

In China hatte zuvor die State Administration for Market Regulation eine Untersuchung eingeleitet, um Apples Gebühren zu untersuchen. Seit 2024 laufen direkte Gespräche. Tencent und andere Super-App-Anbieter dürfen mittlerweile außerdem für Mini-Apps eigene Bezahlwege nutzen.

URL dieses Artikels:

https://www.heise.de/-11210249

Links in diesem Artikel:

[1] https://www.heise.de/news/Reduzierte-Entwicklerprovision-Erste-Devs-duerfen-an-Apple-weniger-zahlen-5000305.html

[2] https://www.heise.de/news/Apple-einigt-sich-mit-WeChat-erlaubt-Mini-Apps-gegen-Provision-11078079.html

[3] https://www.bloomberg.com/news/articles/2026-03-13/apple-lowers-app-store-cut-to-25-from-30-in-china-to-fend-off-local-regulators

[4] https://developer.apple.com/news/?id=dadukodv

[5] https://www.heise.de/news/Digital-Markets-Act-Apple-baut-App-Store-in-der-EU-erneut-um-10461796.html

[6] https://www.heise.de/news/Bericht-EU-vor-Einigung-mit-Apple-im-App-Store-Streit-10747527.html

[7] https://www.heise.de/news/Japan-Entwickler-kritisieren-Apples-neue-Gebuehren-11174327.html

[8] https://www.heise.de/Datenschutzerklaerung-der-Heise-Medien-GmbH-Co-KG-4860.html

[9] https://www.heise.de/mac-and-i

[10] mailto:bsc@heise.de

Copyright © 2026 Heise Medien

Studio Display XDR am Mac: Dickes NAND-Modul.

(Bild: Apple)

Mit dem Flash-Speicher im Studio Display können Nutzer eigentlich wenig anfangen. Trotzdem wurde er jetzt verdoppelt – aus einem bestimmten Grund.

Besitzer des neuen Studio Display 2026 [1] sowie Studio Display XDR [2] dürfen sich über einen kleinen Bonus freuen: Das darin verbaute, iOS-basierte SoC wurde aufgerüstet – und dabei auch gleich das NAND-Modul. Statt dem veralteten A13 Bionic aus dem iPhone 11 stecken nun A19 (Studio Display 2026) und A19 Pro (Studio Display XDR) in den Geräten. Gleichzeitig wurde das integrierte Flash-Modul von 64 auf 128 GByte vergrößert, wie Macrumors unter Bezug auf Mr. Macintosh [3] meldet.

Beim A19 beziehungsweise A19 Pro handelt es sich um Apples neueste iPhone-Chips. Sie stecken im iPhone 17 und 17e (A19) sowie im iPhone 17 Pro, 17 Pro Max und Air (A19 Pro). Damit „schlagen“ beide Studio Displays zudem das MacBook Neo [4], in dem nur ein A18 Pro steckt, dort allerdings mit minimal 256 GByte großem NAND-Modul.

Das SoC hat in den Bildschirmen mehrere Aufgaben. Es hilft etwa beim USB- und Thunderbolt-5-Gerätemanagement, bei der Umsetzung von 3D-Audio über die Lautsprecher, der Ansteuerung und Verarbeitung der Webcam-Signale sowie bei der Farbwiedergabe und womöglich auch beim neu integrierten Adaptive Sync im Studio Display XDR. Für den Nutzer erfolgt dies alles versteckt, es wird zwar regelmäßig eine neue Firmware eingespielt, als iOS-Gerät nutzen kann er das SoC aber nicht.

Unklar bleibt, warum Apple ein derart großes NAND-Modul in den Studio Displays verbaut – voll ausgenutzt werden dürfte dieses in der Praxis wohl kaum. Denkbar ist, dass es den A19 und A19 Pro jedoch nur noch mit 128 GByte NAND in Minimalausstattung gibt und Apple schlicht keine Varianten mit nur 64 GByte mehr produzieren lässt. Die Marge dürfte das kaum schmälern, die Studio Displays sind mit minimal 1699 Euro (Studio Display 2026) respektive 3499 Euro (Studio Display XDR) schließlich auch preislich Oberklasse.

Käufer sollten wie bereits berichtet beachten, dass beide Monitore nicht an Intel-Macs zu betreiben [5] sind. Außerdem ist die erhöhte Bildwiederholfrequenz von 120 Hertz nicht an Macs mit M1, M1 Pro, M1 Max, M1 Ultra, M2 und M3 nutzbar. Bei diesen Maschinen bleibt es bei 60 Hertz. Mit dem iPad Pro M5 [6] gibt es zudem nur ein Apple-Tablet, das das Studio Display XDR mit 120 Hertz ansteuern kann.

URL dieses Artikels:

https://www.heise.de/-11208835

Links in diesem Artikel:

[1] https://www.heise.de/tests/Studio-Display-2026-im-Test-5K-Mattscheibe-mit-Thunderbolt-5-11204379.html

[2] https://www.heise.de/news/Neue-Apple-Monitore-Studio-Display-2-und-Studio-Display-XDR-11197630.html

[3] https://www.macrumors.com/2026/03/11/studio-display-internal-storage-128gb/

[4] https://www.heise.de/tests/MacBook-Neo-im-Test-Der-Budget-Mac-mit-dem-Smartphone-Herz-11205775.html

[5] https://www.heise.de/news/Neue-Studio-Displays-Kein-Intel-Support-und-ein-120-Hertz-Problem-11198029.html

[6] https://www.heise.de/tests/Flach-und-flott-Das-neue-iPad-Pro-M5-im-Test-10792884.html

[7] https://www.heise.de/Datenschutzerklaerung-der-Heise-Medien-GmbH-Co-KG-4860.html

[8] https://www.heise.de/mac-and-i

[9] mailto:bsc@heise.de

Copyright © 2026 Heise Medien

(Bild: Europol)

Internationale Strafverfolger haben dem Proxy-Botnet „SocksEscort“ aus mehr als 369.000 kompromittierten Geräten einen Schlag versetzt.

Europol berichtet von einem Schlag gegen den bösartigen Proxy-Dienst „SocksEscort“, den internationale Strafermittler am Mittwoch dieser Woche den kriminellen Drahtziehern und der Infrastruktur versetzt haben. Das Botnet [1] bestand demnach aus mehr als 369.000 Drohnen aus kompromittierten Routern und IoT-Geräten, die in 163 Ländern standen.

Die europäische Polizeibehörde erklärt [2] weiter, dass „SocksEscort“ Kunden in den vergangenen Jahren mehr als 35.000 Proxies angeboten hat. Am Mittwoch haben die Strafverfolger insgesamt 34 Domains vom Netz genommen, außerdem 23 Server aus sieben Ländern. Die USA haben zudem Kryptowährungen im Wert von 3,5 Millionen US-Dollar eingefroren. Die infizierten Modems des Botnets haben die Beamten aus dem „SocksEscort“-Dienst ausgeklinkt. Nun wollen die Strafverfolgungsbehörden die betroffenen Länder informieren und so den Weg für weitere Ermittlungen ebnen.

Im Juni 2025 haben die Ermittlungen begonnen, schreibt Europol. Dort wurde das Botnet aus infizierten Geräten entdeckt. In großer Masse sind das Heimrouter, die für diverse kriminelle Aktivitäten missbraucht wurden, etwa zur Verteilung von Ransomware, für Distributed-Denial-of-Service-Angriffe (DDoS) oder sogar für die Verbreitung von sexuellen Kindesmissbrauchsmaterialien (Child Sexual Abuse Material, CSAM). Die Heimrouter wurden durch eine Schwachstelle einer bestimmten Marke infiziert. Welche genau, sagt Europol jedoch nicht.

Kunden dieses kriminellen Angebots zahlten für die Nutzung und den Missbrauch der unterwanderten Geräte. Sie haben damit ihre eigene IP-Adresse verschleiert, während sie diverse kriminelle Aktivitäten ausgeführt haben. Die Webseite zu „SocksEscort“ bot bezahlte Proxy-Dienste an, mit denen Kunden Zugang zu den kompromittierten IP-Adressen zum Verschleiern ihrer eigenen erlangen. Die Router-Besitzer haben keine Kenntnis, dass nach einer Infektion ihre IP-Adressen für kriminelle Zwecke missbraucht wurden. Zur Zahlung mussten die Täter eine Plattform nutzen, die anonyme Käufe mittels Kryptowährungen ermöglicht. Europol schätzt, dass die Zahlungsplattform mehr als 5 Millionen Euro von den Proxy-Dienst-Kunden erhalten hat.

Internationale Strafverfolger aus Bulgarien, Deutschland, Frankreich, den Niederlanden, Rumänien, Ungarn, Österreich und den Vereinigten Staaten zusammen mit Eurojust und Europol waren an der „Operation Lightning“ beteiligt. Es ist bei weitem nicht die erste Aktion mit internationaler Kooperation der Strafverfolgungsbehörden gegen Botnets und die Hinterleute. Auch in der „Operation Endgame“ aus dem Jahr 2024 [3] oder „Operation Endgame 2.0“ aus 2025 [4] gingen sie gegen die Cyberkriminellen und gegen Malware-Autoren sowie Botnetze vor. Residential-Proxy-Netze sind zunehmend Ziel von Maßnahmen gegen Online-Kriminalität. Google hat etwa Ende Januar dem IPIDEA-Residential-Proxy-Netz einen empfindlichen Schlag versetzt [5] und Millionen Geräte dort herausgezogen.

URL dieses Artikels:

https://www.heise.de/-11210107

Links in diesem Artikel:

[1] https://www.heise.de/thema/Botnet

[2] https://www.europol.europa.eu/media-press/newsroom/news/europol-and-international-partners-disrupt-socksescort-proxy-service

[3] https://www.heise.de/news/Operation-Endgame-Grosser-Schlag-gegen-weltweite-Cyberkriminalitaet-9741012.html

[4] https://www.heise.de/news/Operation-Endgame-2-0-20-Haftbefehle-Hunderte-Server-ausser-Gefecht-gesetzt-10394215.html

[5] https://www.heise.de/news/Google-zieht-Millionen-Geraete-aus-IPIDEA-Residential-Proxy-Netz-11158935.html

[6] https://pro.heise.de/security/?LPID=39555_HS1L0001_27416_999_0&wt_mc=disp.fd.security-pro.security_pro24.disp.disp.disp

[7] mailto:dmk@heise.de

Copyright © 2026 Heise Medien

(Bild: DIA TV / Shutterstock.com)

Die Alphabet-Tochter Google hat für 32 Milliarden US-Dollar die Cloud-Sicherheitsfirma Wiz übernommen. Es ist der größte Kauf in der Konzerngeschichte.

Google hat die Übernahme von Wiz für 32 Milliarden US-Dollar (Fast 28 Milliarden Euro) abgeschlossen. Es ist der größte Kauf in der Konzerngeschichte. Den Vollzug des Erwerbs der US-israelischen Cloud-Sicherheitsfirma gab der Konzern diese Woche bekannt.

Die Alphabet-Tocherfirma Google erklärt die Übernahme als eine „Investition von Google Cloud zur Verbesserung der Cloud-Sicherheit [1]“. Die Produkte von Wiz würden auch weiterhin funktionieren und auch für alle wichtigen Coud-Plattformen, etwa Microsoft Azure oder Amazon Web Services verfügbar bleiben, erläutert der Konzern zudem.

Bereits vor einem Jahr hat Google die Übernahme von Wiz angekündigt [2]. Die Unternehmen hatten sich im März des vergangenen Jahres geeinigt und eine Übernahmevereinbarung unterzeichnet. Google hatte Wiz zuvor 30 Milliarden US-Dollar geboten.

Es ist nicht der erste Versuch des Konzerns, Wiz zu übernehmen. Schon 2024 haben die Unternehmen über einen möglichen Kauf [3] verhandelt. Wiz hatte das Angebot über 23 Milliarden US-Dollar [4] damals abgelehnt. 2022 hat Google zudem die IT-Sicherheitsfirma Mandiant [5] für 5,4 Milliarden US-Dollar erworben.

URL dieses Artikels:

https://www.heise.de/-11210091

Links in diesem Artikel:

[1] https://www.googlecloudpresscorner.com/2026-03-11-Google-Completes-Acquisition-of-Wiz

[2] https://www.heise.de/news/Google-plant-groesste-Uebernahme-der-Konzerngeschichte-Wiz-10318830.html

[3] https://www.heise.de/news/Google-vor-23-Milliarden-Dollar-Uebernahme-des-Cybersecurity-Startups-Wiz-9801868.html

[4] https://www.heise.de/news/Security-Dienstleister-Wiz-schlaegt-23-Milliarden-Angebot-von-Google-aus-9810174.html

[5] https://www.heise.de/news/Mandiant-gehoert-jetzt-zur-Google-Cloud-7263017.html

[6] https://pro.heise.de/security/?LPID=39555_HS1L0001_27416_999_0&wt_mc=disp.fd.security-pro.security_pro24.disp.disp.disp

[7] mailto:mho@heise.de

Copyright © 2026 Heise Medien

(Bild: chanpipat / Shutterstock.com)

In Veeam Backup & Replication schließt das Unternehmen mit Updates mehrere kritische Sicherheitslücken. Sie erlauben Codeschmuggel.

In der Backup-Software Veeam Backup & Replication haben die Programmierer mehrere, teils sogar kritische Sicherheitslücken entdeckt. Sie erlauben Angreifern unter anderem, beliebigen Code einzuschleusen und auszuführen. Updates bessern die Schwachstellen aus.

Veeam hat zwei Sicherheitsmeldungen veröffentlicht. In der ersten Mitteilung listet das [1] Unternehmen die Sicherheitslecks auf, die das Update auf Veeam Backup & Replication 12.3.2.4465 schließt. Details nennt Veeam jedoch nicht, sondern lediglich die Auswirkungen. Zwei Lücken ermöglichen etwa authentifizierten Domain-Usern, Schadcode aus dem Netz auf dem Backup-Server auszuführen (CVE-2026-21666, CVE-2026-21667, beide CVSS 9.9, Risiko „kritisch“). Angemeldete Domain-Nutzer können zudem Zugriffsbeschränkungen umgehen und beliebige Dateien in Backup-Repositories manipulieren (CVE-2026-21668, CVSS 8.8, Risiko „hoch“). Auf Windows-basierten Backup & Replication-Servern ist zudem die Ausweitung der Rechte möglich (CVE-2026-21672, CVSS 8.8, Risiko „hoch“). IT-Verantwortliche mit Veeam Backup & Replication 12, 12.1, 12.2, 12.3, 12.3.1 und 12.3.2 sollen auf die neue Version aktualisieren.

Eine zweite Sicherheitsmitteilung [2] fasst die Schwachstellen zusammen, die die Version Veeam Backup & Replication 13.0.1.2067 ausbessert. Auch hier können angemeldete Domain-User Schadcode aus dem Netz auf dem Backup-Server ausführen (CVE-2026-21669, CVSS 9.9, Risiko „kritisch“). In Hochverfügbarkeitsumgebungen (High Availability, HA) von Veeam Backup & Replication können User mit Backup-Admin-Rolle beliebigen Code ausführen (CVE-2026-21671, CVSS 9.1, Risiko „kritisch“). Die Rechteausweitungslücke CVE-2026-21672 betrifft auch den 13er-Entwicklungszweig. Außerdem können Nutzer mit niedrigen Rechten gespeicherte SSH-Zugangsdaten auslesen (CVE-2026-21670, CVSS 7.7, Risiko „hoch“).

In den 12er- und 13er-Fassungen von Veeam finden sich zudem gemeinsame Sicherheitslücken. Nutzer, die in der Backup-Viewer-Rolle aktiv sind, können zudem Code aus dem Netz als User „postgres“ ausführen (CVE-2026-21708, CVSS 9.9, Risiko „kritisch“). Die Version passt zudem noch den Port-Range des Veeam Agent für Linux an den von anderen Veeam-Produkten an, er liegt nun zwischen 2500 und 3000. Veeam gibt an, dass die Lücken in internen Tests und über Einreichungen über die Bug-Bounty-Plattform HackerOne gefunden wurden. Eine öffentliche Ausnutzung berichtet der Hersteller nicht.

IT-Verantwortliche sollten sich zügig um die Aktualisierung ihrer Veeam-Systeme kümmern. Die kritischen Sicherheitslücken bieten Angreifern andernfalls eine Angriffsfläche. Zuletzt hatte Veeam mehrere Schwachstellen in der Backup-Software [3] im Januar korrigiert.

URL dieses Artikels:

https://www.heise.de/-11209818

Links in diesem Artikel:

[1] https://www.veeam.com/kb4830

[2] https://www.veeam.com/kb4831

[3] https://www.heise.de/news/Mehrere-Sicherheitsluecken-bedrohen-Veeam-Back-Replication-11132196.html

[4] https://pro.heise.de/security/?LPID=39555_HS1L0001_27416_999_0&wt_mc=disp.fd.security-pro.security_pro24.disp.disp.disp

[5] mailto:dmk@heise.de

Copyright © 2026 Heise Medien

(Bild: Pincasso / Shutterstock.com)

Nicht nur unter Windows kann man seit .NET 10.0 einzelne C#-Dateien direkt übersetzen und starten, sondern auch unter Linux und macOS.

In meinem vorangegangenen Beitrag in dieser Serie zu .NET 10 [1] habe ich beschrieben, wie man eine C#-Datei als File-based App unter Windows startet. Das geht auch unter Linux und macOS – sogar ohne dotnet voranstellen zu müssen.

Dazu verwendet man eine sogenannte Hash-Bang-Zeile [2] oder Shebang-Zeile am Anfang der C#-Datei:

#!/usr/bin/env dotnet

Folgender Kommandozeilenbefehl sorgt dafür, dass die Datei ausführbar ist:

chmod +x Dateiname.cs

Ein Start ist dann ohne Erwähnung von „dotnet“ möglich:

./Dateiname.cs

Es ist unter Linux und macOS nicht einmal notwendig, dass die Datei auf .cs endet:

Ein solch direkter Start einer einzelnen C#-Datei, ohne „dotnet“ davor zu schreiben, ist unter Windows jedoch nicht möglich.

URL dieses Artikels:

https://www.heise.de/-11209692

Links in diesem Artikel:

[1] https://www.heise.de/blog/Neu-in-NET-10-0-13-Kompilieren-und-Starten-einzelner-C-Dateien-11201372.html

[2] https://www.entwickler-lexikon.de/HashBang/lex/12049

[3] mailto:rme@ix.de

Copyright © 2026 Heise Medien

(Bild: Phonlamai Photo / Shutterstock.com)

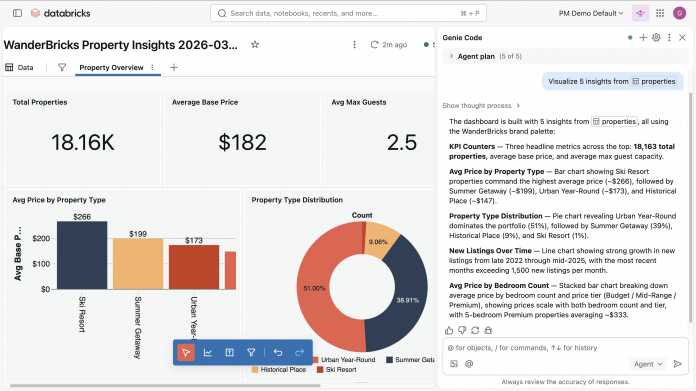

Der KI-Agent Genie Code soll komplexe Aufgaben in Data Engineering und Data Analytics autonom erledigen – von Pipeline-Erstellung bis Produktionsüberwachung.

Databricks hat mit Genie Code einen KI-Agenten vorgestellt, der die Arbeit von Datenteams grundlegend verändern soll. Statt Entwicklern lediglich beim Schreiben von Code zu assistieren, übernimmt der Agent der Ankündigung zufolge eigenständig komplexe Aufgaben: den Aufbau von Datenpipelines, die Fehlerbehebung in Produktionssystemen, die Erstellung von Dashboards und die Wartung laufender Systeme. Laut Ali Ghodsi, Mitbegründer und CEO von Databricks, weist Genie Code den Weg hin zu „agentenbasierter Datenarbeit“.

Genie Code ergänzt laut Ankündigung im Databricks-Blog [3] die bestehende Genie-Produktfamilie, mit der Nutzer bereits per Chat-Interface auf ihre Unternehmensdaten zugreifen können. Im Vergleich mit herkömmlichen Coding-Agenten soll sich Genie Code vor allem durch seine tiefe Integration in die unternehmenseigene Dateninfrastruktur auszeichnen. Über den Unity Catalog von Databricks greift der Agent auf Metadaten, Datenherkunft, Nutzungsmuster und Governance-Richtlinien zu. Herkömmliche Coding-Agenten scheitern laut Databricks häufig an Datenaufgaben, weil ihnen genau dieser Kontext fehlt.

Genie Code ist dabei kein einzelnes Sprachmodell, sondern ein agentenbasiertes System, das Aufgaben über mehrere Modelle und Werkzeuge hinweg verteilt. Je nach Anforderung wählt das System der Ankündigung zufolge automatisch das passende Modell aus – ob proprietäres Frontier-Modell, Open-Source-Modell oder ein auf Databricks gehostetes Custom-Modell.

Die Funktionen erstrecken sich über den gesamten Daten- und ML-Lebenszyklus: Der Agent soll vollständige Machine-Learning-Workflows abwickeln können – vom Feature-Engineering über das Training und den Vergleich mehrerer Modelltypen bis hin zum Deployment auf Databricks Model Serving. Experimente werden dabei in MLflow protokolliert. Im Bereich Data Engineering erstellt Genie Code laut Hersteller produktionsreife Spark-Pipelines, berücksichtigt Unterschiede zwischen Staging- und Produktionsumgebungen und wendet automatisch Datenqualitätsprüfungen an. Darüber hinaus soll der Agent Dashboards mit wiederverwendbaren semantischen Definitionen generieren und mehrstufige Aufgaben autonom planen und ausführen können.

(Bild: Databricks)

Ein weiterer Aspekt ist die proaktive Überwachung: Genie Code soll Lakeflow-Pipelines und KI-Modelle im Hintergrund überwachen, Fehler triagieren und Anomalien untersuchen, bevor ein Mensch eingreifen muss. Sogenannte „Background Agents“ Agents", die diese Überwachung dauerhaft im Hintergrund übernehmen, sind laut Databricks allerdings noch nicht verfügbar – sollen aber bald nachgereicht werden.

Der Agent verfügt über einen persistenten Speicher, der interne Anweisungen auf Basis vergangener Interaktionen und Coding-Präferenzen automatisch aktualisiert. So soll er mit der Zeit „besser werden“.

Parallel zur Vorstellung von Genie Code gab Databricks die Übernahme von Quotient AI [4] bekannt. Das Unternehmen ist auf die Bewertung und das verstärkende Lernen für KI-Agenten spezialisiert und war zuvor bereits an der Qualitätsverbesserung für GitHub Copilot beteiligt. Durch die Integration soll eine kontinuierliche Leistungsüberwachung direkt in Genie Code eingebettet werden: Quotient misst laut Databricks die Antwortqualität, erkennt Regressionen frühzeitig und lokalisiert Fehler – und speist diese Erkenntnisse in einen Verbesserungsprozess ein.

Genie Code ist laut Databricks ab sofort allgemein verfügbar [5] und direkt in Databricks-Workspaces integriert – in Notebooks, im SQL-Editor und im Lakeflow-Pipelines-Editor. Eine aufwendige Konfiguration sei nicht erforderlich.

Der Agent lässt sich über drei Wege erweitern: Über das Model Context Protocol (MCP) kann Genie Code mit externen Tools wie Jira, Confluence oder GitHub interagieren. Über sogenannte Agent Skills lassen sich domänenspezifische Fähigkeiten definieren, etwa für den Umgang mit personenbezogenen Daten oder unternehmensspezifische Validierungsframeworks. Und über den persistenten Speicher lernt der Agent aus vergangenen Interaktionen und passt sich an die Arbeitsweise des jeweiligen Teams an.

Die neuen Funktionen von Databricks reihen sich in einen branchenweiten Trend ein. Nahezu alle großen Anbieter setzen inzwischen auf agentenbasierte KI-Systeme, die komplexe Aufgaben autonom lösen sollen. Doch wie weit die tatsächlichen Fähigkeiten reichen, ist umstritten – insbesondere auch im Hinblick auf nicht-funktionale Anforderungen [6].

URL dieses Artikels:

https://www.heise.de/-11209152

Links in diesem Artikel:

[1] https://www.data2day.de/?wt_mc=intern.academy.dpunkt.konf_dpunkt_vo_data2day.empfehlung-ho.link.link&LPID=34380

[2] https://www.data2day.de/cfp.php?wt_mc=intern.academy.dpunkt.konf_dpunkt_vo_data2day.empfehlung-ho.link.link&LPID=34380

[3] https://www.databricks.com/blog/introducing-genie-code

[4] https://www.databricks.com/blog/databricks-acquires-quotient-ai-power-ai-agent-evaluations

[5] https://www.databricks.com/blog/introducing-genie-code

[6] https://www.heise.de/hintergrund/Zwischen-Tempo-und-Tragfaehigkeit-KI-Agenten-in-der-Softwareentwicklung-11092303.html

[7] mailto:map@ix.de

Copyright © 2026 Heise Medien

Eine Studentin hat die massive SharePoint-Sicherheitslücke 2025 entdeckt. Im c't-Podcast „They Talk Tech“ spricht sie erstmals öffentlich darüber.

Die Ausnutzung einer kritischen Sicherheitslücke in Microsoft SharePoint gehörte zu den größten Cybervorfällen des Jahres 2025. Über eine bis dahin unbekannte Schwachstelle, eine so genannte Zero-Day-Lücke, konnten Angreifer weltweit hunderte Organisationen kompromittieren, darunter Unternehmen, Universitäten und Behörden. Wie sich später herausstellte, war es offenbar der chinesische Geheimdienst, der die Gelegenheit zur Spionage nutzte.

Entdeckt wurde die Angriffswelle ausgerechnet von einer Studentin: von der niederländischen Security-Analystin Ilse Versluis. Sie hatte Bereitschaftsdienst an einem Freitagabend im Juli 2025 im Security Operations Center des Sicherheitsanbieters Eye Security, ein Job, den sie parallel zum Studium absolvierte. Im c’t-Podcast „They Talk Tech“ spricht sie nun erstmals öffentlich darüber, was ihr an jenem Freitagabend auffiel, wie sie die ersten Spuren aufdeckte und wie ihr Team den Angriff schließlich analysierte und versuchte, die Welt in Echtzeit zu informieren. [1] Denn die Lücke wurde bereits in großem Stil ausgenutzt, jede Minute zählte.

(Bild: eye security)

In der aktuellen Folge rekonstruieren die Hosts Eva Wolfangel und Svea Eckert gemeinsam mit Versluis die entscheidenden Stunden, als eine Warnmeldung zu einem verdächtigen PowerShell-Kommando auf einem SharePoint-Server einging, den das Unternehmen betreute.

Die Warnmeldung habe zunächst ausgesehen wie viele ihrer Art. In einem Bereitschaftsdienst in einem Security Operations Center besteht die Kunst darin, im richtigen Moment hellhörig zu werden. Aber auch als Versluis die ersten Ungereimtheiten auffielen, ahnte sie nicht, dass sie an diesem Freitagabend auf dem Sofa den chinesischen Staatshacker in den Netzen ihres Kunden in flagranti erwischt hatte. „Das Skript war verschleiert“, erzählt sie im Podcast, „das machen typischerweise Angreifer.“

Sie analysierte genauer, was hier gerade vor sich ging und stellte fest, dass das Skript versuchte, sogenannte Machine Keys auszulesen. Diese kryptografischen Schlüssel bilden die Grundlage für die Authentifizierung in Webanwendungen. Wer sie besitzt, kann im Prinzip gültige Login-Tokens erzeugen. „Das ist im Grunde die Vertrauensbasis eines Servers“, erklärt Versluis. Und das auf einem Sharepoint-Server, auf dem potenziell jede Menge sensible und vertrauliche Daten liegen! Sie rief ihre Kollegen zurück aus dem Wochenende.

Und es zeigten sich weitere Auffälligkeiten: In den Serverlogs fand sich eine verdächtige .aspx-Datei, die offenbar als Webshell diente – also als Hintertür, über die Angreifer aus der Ferne Befehle ausführen können. Noch merkwürdiger war ein Detail in den HTTP-Headern der Anfragen: Als Herkunftsseite war die SharePoint-Logout-Seite angegeben. Mit anderen Worten: Jemand, der sich gerade abgemeldet hatte, schrieb gleichzeitig Dateien auf den Server. „Das dürfte eigentlich nicht möglich sein“, sagt Versluis. Irgendjemand umging hier die Authentifizierung komplett.

Natürlich habe sie nicht mit einer Zero-Day-Lücke gerechnet, sagt Versluis. Das war einfach zu unwahrscheinlich, schließlich entdeckt man nicht alle Tage eine bis dato unbekannte Sicherheitslücke. Erst einige Stunden später sollte klar werden, dass es sich bei weitem nicht um einen einzelnen kompromittierten Server handelte.

Das Team von Eye Security begann daraufhin, weltweit nach verwundbaren SharePoint-Systemen zu suchen. Mehr als 23.000 Server identifizierten die Forscher im Internet, mehr als 400 Organisationen weltweit waren bereits kompromittiert. Microsoft ordnete die Kampagne später staatlich unterstützten chinesischen Hackergruppen zu.